人的脅威

人的脅威とは、人間によって発生する情報セキュリティインシデントの要因でした。

人的脅威には、情報セキュリティインシデントを狙った意図的な手口のみではなく、紛失や誤操作などの偶発的な要因も含まれます。

| 人的脅威 | 説明 | 例 |

|---|---|---|

| 漏洩 | 情報資産を外部に漏らすこと | 情報の入ったUSBや端末を紛失し、 部外者手に渡る |

| 紛失 | 情報資産をなくすこと | 情報資産を削除される 情報の入ったUSBや端末を紛失 |

| 破損 | 情報を元の状態に戻せなくすること | ファイルの破損、改ざん |

| クラッキング | 部外者がシステムに侵入して、情報資産を漏洩、紛失、破損させる ※crack:押し入る | ー |

| 誤操作 | 誤った操作で情報資産を漏洩、紛失、破損させること | メールの誤送信 |

| 盗聴(スニッフィング) | ネットワークでやりとりされているデータを不正に盗み見ること | ー |

| ビジネスメール詐欺(BEC) | 経営幹部や取引先になりすまし、従業員をだまして、金銭を狙う ※Business E-mail Compromise | 取引先を偽って、偽の請求書メールを送り、 振り込みをさせる |

| ダークウェブ | アクセス元の特定が困難な高い匿名性を悪用し、サイバー犯罪に利用されるウェブサイト | 個人情報・WebサイトのログインID/パスワード等、 違法な売買がされている可能性 |

| ソーシャルエンジニアリング | 人の心理的な隙や不注意に付け込んで情報資産を不正に入手 | なりすまし トラッシング のぞき見 ショルダーハッキング |

| 内部不正 | 内部の人間が、意図的に情報資産を漏洩、紛失、破損させること | ー |

人的脅威のうち、ソーシャルエンジニアリングと内部不正は、ITパスポート試験で頻出のため、詳細を解説していきます。

ソーシャルエンジニアリング

ソーシャルエンジニアリングは、人の心理的な隙や不注意に付け込んで情報資産を不正に入手する人的脅威です。

具体的には、なりすまし、トラッシング、のぞき見、ショルダーハッキングがあります。

| ソーシャルエンジニアリング | 説明 |

|---|---|

| なりすまし | 関係者になりすまして情報を聞き出す |

| トラッシング | ゴミ箱の書類や記録メディアから情報を盗みとる ※trash:がらくら |

| のぞき見 | 印刷物などから情報を盗み見る |

| ショルダーハッキング | 利用者のモニタ画面などから情報を盗み見る ※shoulder hacking:背後から除き見る |

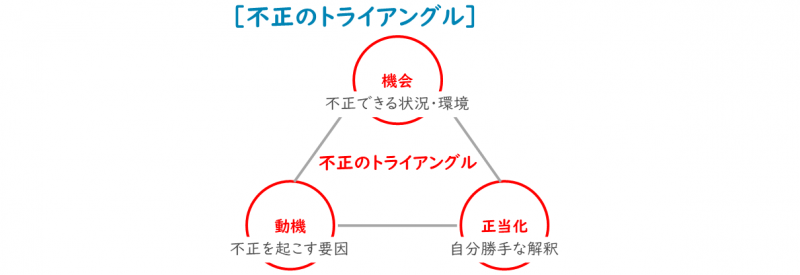

内部不正(不正のトライアングル)

内部不正は、企業内部の人間が意図的に情報資産を漏洩、紛失、破損させることです。

企業での内部不正は、不正のトライアングルと呼ばれる3要素が揃った際に発生するという理論があります。この3要素は機会、動機、正当化になります。

| 不正のトライアングル | 説明 |

|---|---|

| 機会 | 不正ができる状況や環境 |

| 動機 | 不正を起こす要因 |

| 正当化 | 不正行為を自分勝手な解釈すること |

具体的に、内部不正が行われた事例をもとに不正のトライアングルを理解していきましょう。

●事例:顧客情報の流出

とある企業で約3000万件の顧客情報が流出。

参考:日本経済新聞 https://www.nikkei.com/article/DGXMZO39457050X21C18A2CC1000/

この事件では関連会社の派遣社員が漏洩させた。顧客情報が含まれるデータベースからスマートフォンを使ってデータを転送できることを利用した犯行であった。

想定にはなりますが、この内部不正を不正のトライアングルに置き換えて考えてみます。

●不正のトライアングル[想定]

・機会:スマートフォンでデータ転送できる環境

・動機:顧客情報を高値で取引できる

・正当化:少しぐらいデータを漏洩させても問題はないだろう

・機会:スマートフォンでデータ転送できる環境

・動機:顧客情報を高値で取引できる

・正当化:少しぐらいデータを漏洩させても問題はないだろう

内部不正では、不正のトライアングルの3つの観点で対策を講じる必要があります。

【まとめ】人的脅威

| 用語 | 説明 |

|---|---|

| 人的脅威 | 人間によって発生する情報セキュリティインシデントの要因 意図的な人的手口によるもの、意図的ではない紛失や誤操作も含まれる |

| 漏洩 | 情報資産を外部に漏らすこと |

| 紛失 | 情報資産をなくすこと |

| 破損 | 情報を元の状態に戻せなくすること |

| クラッキング | 部外者がシステムに侵入して、情報資産を漏洩、紛失、破損させる ※crack:押し入る |

| 誤操作 | 誤った操作で情報資産を漏洩、紛失、破損させること |

| 内部不正 | 内部の人間が、意図的に情報資産を漏洩、紛失、破損させること |

| 盗聴(スニッフィング) | ネットワークでやりとりされているデータを不正に盗み見ること |

| ビジネスメール詐欺(BEC) | 経営幹部や取引先になりすまし、従業員をだまして、金銭を狙う ※Business E-mail Compromise |

| ダークウェブ | アクセス元特定が困難な高い匿名性を悪用し、サイバー犯罪に利用されるウェブサイト |

| ソーシャルエンジニアリング | 人の心理的な隙や不注意に付け込んで情報資産を不正に入手 |

| なりすまし | 関係者になりすまして情報を聞き出す |

| トラッシング | ゴミ箱の書類や記録メディアから情報を盗みとる ※trash:がらくら |

| のぞき見 | 印刷物などから情報を盗み見る |

| ショルダーハッキング | 利用者のモニタ画面などから情報を盗み見る ※shoulder hacking:背後から除き見る |

| 不正のトライアングル | 内部不正は『機会』『動機』『正当化』の3要素が揃った際に発生するという理論 ・機会:不正ができる状況 ・動機:不正を起こす要因 ・正当化:自分勝手な解釈 |

コメント